ESET, la compañía líder de detección de amenazas informáticas, anunció que trabajó en conjunto con Microsoft, CERT.PL y diversas agencias policiales del mundo para interrumpir la actividad de la botnet Dorkbot mediante la redirección del tráfico de sus servidores de C&C (sinkholing).

Además, esta operación permitió la incautación de dominios, rompiendo así la capacidad de los operadores de botnets de controlar las computadoras de las víctimas.

En el caso de Dorkbot, ESET compartió análisis técnicos y la información estadística sobre el malware y proporcionó los dominios y direcciones de Internet de los servidores de comando y control de la botnet«, dijo Jean-IanBoutin, Malware Researcher de ESET.

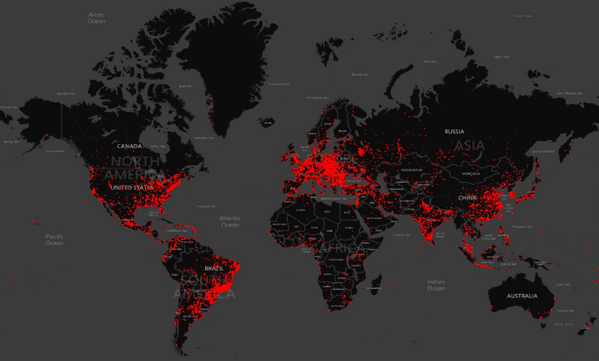

Dorkbot es una botnet bien establecida que se distribuye a través de diversos canales, como las redes sociales, correo no deseado, USB y exploit kits. Una vez instalado en la máquina, tratará de perturbar el normal funcionamiento de los softwares de seguridad bloqueando el acceso a sus servidores de actualización y se conectará a un servidor IRC para recibir nuevas órdenes.

Dorkbot es una botnet bien establecida que se distribuye a través de diversos canales, como las redes sociales, correo no deseado, USB y exploit kits. Una vez instalado en la máquina, tratará de perturbar el normal funcionamiento de los softwares de seguridad bloqueando el acceso a sus servidores de actualización y se conectará a un servidor IRC para recibir nuevas órdenes.

Los productos de ESET actualmente protegen a sus usuarios contra miles de variaciones de los módulos de Dorkbot, junto con muchas otras formas de malware distribuidos por las redes de botnetsDorkbot. Los usuarios de Internet que creen que su sistema podría estar infectada por Dorkbot pueden hacer uso de la herramienta gratuita de ESET para realizar un análisis a fondo.

Puede encontrar más información sobre el Dorkbot y cómo fue neutralizado a través de: http://www.welivesecurity.com/la-es/2015/12/04/interrupcion-botnet-dorkbot-esfuerzo-conjunto/